Atualizado em July 2025: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

O DirectAccess foi introduzido nos sistemas operacionais Windows 8.1 e Windows Server 2012 como um recurso para permitir que os usuários do Windows se conectem remotamente. No entanto, após o lançamento do

Windows 10

a implantação desta infra-estrutura tem testemunhado um declínio. A Microsoft tem incentivado ativamente as organizações a considerar uma solução DirectAccess para implementar uma VPN baseada no cliente com o Windows 10. Isto

Sempre em VPN

oferece uma experiência semelhante à do DirectAccess- usando protocolos tradicionais de acesso remoto VPN, como IKEv2, SSTP e L2TP/IPsec. Além disso, ele vem com alguns benefícios adicionais também.

O novo recurso foi introduzido no Windows 10 Anniversary Update para permitir que os administradores de TI configurem perfis de conexão VPN automáticos. Como mencionado anteriormente, Always On VPN tem algumas vantagens importantes sobre o DirectAccess. Por exemplo, Always On VPN pode usar tanto IPv4 como IPv6. Então, se você tem alguma apreensão sobre a viabilidade futura do DirectAccess, e se você cumpre todos os requisitos para suportar

Sempre em VPN

com Windows 10, então talvez mudar para o último é a escolha certa.

Tabela de Conteúdos

Sempre em VPN para computadores clientes Windows 10

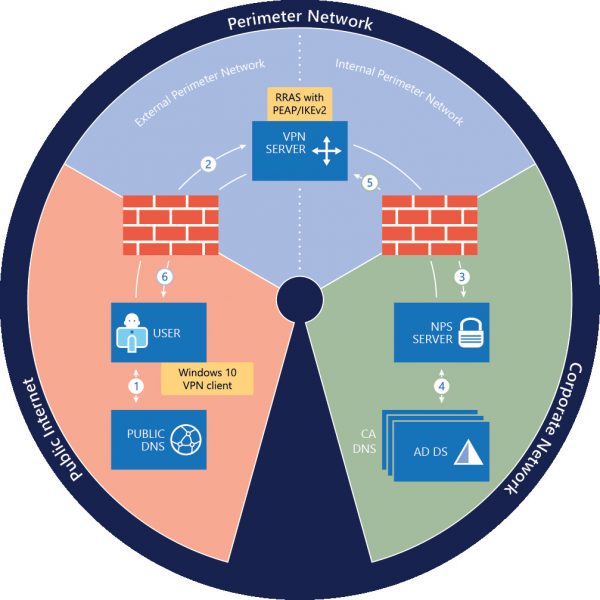

Este tutorial orienta-o através dos passos para implantar o Acesso Remoto Sempre em conexões VPN para computadores clientes remotos que estejam executando Windows 10.

Antes de prosseguir, assegure-se de que você tem o seguinte no lugar:

- Uma infra-estrutura de domínio Active Directory, incluindo um ou mais servidores do Sistema de Nomes de Domínio (DNS).

- Infra-estrutura de Chave Pública (PKI) e Serviços de Certificado de Diretório Ativo (AD CS)

.

Para começar

Acesso Remoto Sempre em Implementação VPN

instale um novo servidor de acesso remoto que esteja executando o Windows Server 2016.

Em seguida, execute as seguintes ações com o Servidor VPN:

- Instale dois adaptadores de rede Ethernet no servidor físico. Se estiver instalando o servidor VPN em uma VM, você deve criar dois switches virtuais externos, um para cada adaptador de rede físico e, em seguida, criar dois adaptadores de rede virtuais para a VM, com cada adaptador de rede conectado a um switch virtual

- Instale o servidor em sua rede perimetral entre sua borda e firewalls internos, com um adaptador de rede conectado à Rede Perimetral Externa, e um adaptador de rede conectado à Rede Perimetral Interna

.

.

Depois de concluir o procedimento acima, instale e configure o Remote Access como um único gateway VPN RAS para conexões VPN ponto a ponto a partir de computadores remotos. Tente configurar o Acesso Remoto como Cliente RADIUS para que ele possa enviar solicitações de conexão ao servidor NPS da organização para processamento.

Inscreva-se e valide o certificado de servidor VPN da sua autoridade de certificação (CA).

Servidor NPS

Atualizado: julho 2025.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

Se você não está ciente, é o servidor está instalado em sua organização/rede corporativa. É necessário configurar este servidor como um servidor RADIUS de modo a permitir-lhe receber pedidos de ligação do servidor VPN. Quando o servidor NPS começa a receber solicitações, ele processa as solicitações de conexão e executa as etapas de autorização e autenticação antes de enviar uma mensagem Access-Accept ou Access-Reject para o servidor VPN.

Servidor AD DS

O servidor é um domínio do Active Directory no local, que hospeda contas de usuário no local. Ele requer que você configure os seguintes itens no controlador de domínio.

- Habilitar a auto-inscrição de certificados em Group Policy para computadores e usuários

- Criar o Grupo de Usuários VPN

- Criar o Grupo de Servidores VPN

- Criar o Grupo de Servidores NPS

- Servidor CA

O Servidor da Autoridade de Certificação (CA) é uma autoridade de certificação que está executando Serviços de Certificado do Active Directory. A CA inscreve certificados que são usados para autenticação cliente-servidor PEAP e cria certificados com base em modelos de certificado. Portanto, primeiro, você precisa criar modelos de certificado na CA. Os usuários remotos que podem se conectar à rede da sua organização devem ter uma conta de usuário no AD DS.

Além disso, certifique-se de que seus firewalls permitem que o tráfego necessário para as comunicações VPN e RADIUS funcione corretamente.

Além de ter estes componentes do servidor no lugar, certifique-se de que os computadores clientes que você configurou para usar VPN estão executando o Windows 10 v 1607 ou posterior. O cliente VPN Windows 10 é altamente configurável e oferece muitas opções.

Este guia foi projetado para implantar o Always On VPN com a função de servidor de acesso remoto em uma rede da organização local. Não tente implantar o Remote Access em uma máquina virtual (VM) no Microsoft Azure.

Para obter detalhes completos e etapas de configuração, você pode consultar este documento da Microsoft.

Também lido

: Como configurar e usar AutoVPN no Windows 10 para se conectar remotamente.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Vitor é um fã entusiasta do Windows que gosta de resolver problemas do Windows 10 em particular e escrever sobre sistemas Microsoft normalmente.