Atualizado em May 2024: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

Qualquer divulgação acidental ou deliberada de informações confidenciais a uma rede desconhecida é denominada

Violação de Dados

. Os Estados Unidos da América e a maioria dos países europeus são responsáveis por uma esmagadora maioria das violações de grandes volumes de dados. O que é mais preocupante é o ritmo a que as violações de dados estão a afetar e as empresas não mostram sinais de abrandamento.

Tabela de Conteúdos

O que é violação de dados e tipos

Em geral, existem três tipos de violações de dados. Eles são:

-

Físico

– Também pode ser referido como “Espionagem Corporativa” ou esforços para obter segredos comerciais por meios desonestos, como por escutas telefónicas. -

Eletrônica

– acesso não autorizado a um sistema ou ambiente de rede onde os dados são processados, armazenados ou transmitidos. O acesso pode ser obtido através de servidores web ou sites web às vulnerabilidades de um sistema através de ataques de nível de aplicação. -

Skimming

– É a captura e gravação de dados de tarja magnética no verso de cartões de crédito e cartões de débito. Este processo usa um dispositivo externo que às vezes é instalado no POS de um comerciante sem o seu conhecimento.

Incidentes recentes de violação de dados

Atualizado: maio 2024.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

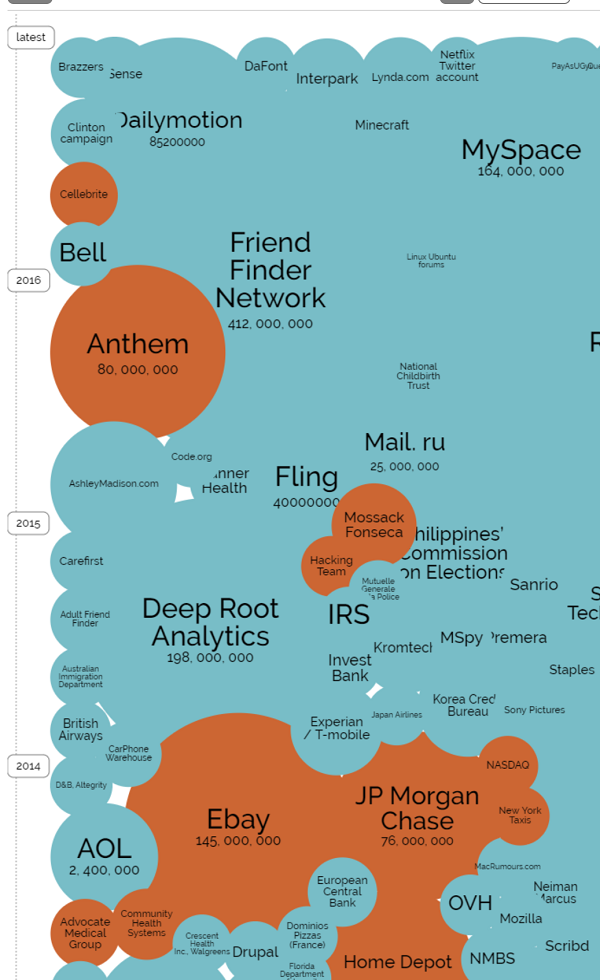

Houve vários incidentes de violações de dados que resultaram na perda selecionada de 30.000 registros no passado recente. Você pode encontrar mais informações sobre ele na forma de uma representação visual em

este site

. Ele oferece um belo e informativo tour para as maiores violações de dados do mundo nos últimos anos.

Algumas das principais violações de dados foram:

Madison Square Garden Garden Violação de dados do cartão de crédito:

Violação maciça de um ano de cartão de crédito reportada em Madison Square, em quatro de seus locais na cidade de Nova York. A violação comprometeu os cartões de crédito e débito usados nas bancas de concessão.

Hacking de Contas de Email Yahoo:

O gigante do email descobriu um grande ataque cibernético quando uma parte não autorizada invadiu as contas de usuários do Yahoo através de “cookies” forjados – pedaços de código escondidos no cache do navegador do usuário para que um site não exija um login a cada visita. A empresa alegou que as violações foram patrocinadas pelo Estado e também reconheceu o fato de que o código proprietário foi acessado por um hacker.

Hino:

Em fevereiro de 2015, D.O.B., ID de membro. O número do seguro social e outras informações relacionadas aos membros da Anthem, a segunda maior seguradora de saúde dos EUA, foram roubados. A violação de dados médicos de informações detidas pela Anthem Inc afetou 80.000.000 de usuários.

Brazzers Violação de dados:

Em setembro de 2016, Hackers cracked site pornô Brazzers, derramando detalhes de mais de 8 usuários lakh. Isso incluiu endereços de e-mail exclusivos, nomes de usuários, senhas de texto simples e muito mais. Felizmente, a maioria das entradas foram duplicadas.

Ataque diário:

Um dos sites de compartilhamento de vídeos mais populares do mundo sofreu uma violação de dados que envolveu a perda de dezenas de milhões de endereços de e-mail de usuários e senhas associadas em 6th<Dezembro de 2016.

Maneiras de prevenir Violação de Dados

Preparação

e

Proatividade

são as chaves para parar esta crescente ameaça. Mais energia e esforços são empregados para limpar a bagunça, após a ocorrência de uma violação, do que planejar a violação e ter um sistema de resposta rápida com antecedência. Todos devem ter um plano de resposta ao incidente para controlar a situação durante uma violação. Ele ajuda no controle de ações e comunicação e, em última análise, diminui o impacto de uma violação.

Uma grande maioria dos incidentes de violação de dados pode ser interrompida recorrendo a uma abordagem de uma defesa em camadas. Essa abordagem de segurança de rede garante que, se um atacante conseguir penetrar em uma camada de defesa, ele será imediatamente interrompido por uma camada subsequente. Como isso é feito? Reduzindo o

Superfície de Ataque

…Arkansas.

Superfície de Ataque

O termo denota a soma total das vulnerabilidades em cada dispositivo de computação ou rede que são acessíveis a um hacker. Qualquer pessoa que tente invadir um sistema começa principalmente pela varredura da superfície de ataque do alvo em busca de possíveis vetores de ataque (seja para um ataque ativo ou passivo). Assim, o primeiro passo no fortalecimento da defesa é fechar portas desnecessariamente abertas e limitar os recursos que estão disponíveis para usuários não confiáveis por meio da filtragem de endereços MAC

.

Reduzindo a vulnerabilidade a ataques de phishing

Phishing é um dos métodos mais amplamente utilizados de roubo de identidade. É possível ficar seguro e evitar ser vítima dele, mantendo-se atento a coisas simples como, ficar alerta sobre e-mails que vêm de remetentes não reconhecidos, e-mails que não são personalizados e e-mails que pedem que você confirme informações pessoais ou financeiras pela Internet e faça pedidos urgentes para essas informações.

Além disso, uma série de diretrizes do setor e regulamentos de conformidade do governo exigem uma governança rigorosa de dados pessoais ou sensíveis para evitar violações de dados. Os países, onde tal estrutura não existe ou é fraca, devem adotar leis robustas para proteger os consumidores.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Vinicius se autodenomina um usuário apaixonado de Windows que adora resolver erros do Windows em particular e escrever sobre sistemas Microsoft em geral.