Atualizado em April 2024: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

Se você trabalha ou possui uma empresa, então você precisa saber que há sempre um alto risco de ataques e golpes cibernéticos ocorrendo. Os golpes por e-mail são os mais comuns entre eles. Phishing vem em muitos sabores como Tabnabbing, Spear Phishing, bem como Vishing e Smishing. Alguns dias atrás, demos uma olhada nas fraudes online da Pharming – hoje vamos dar uma olhada em

Whaling Scams(Alaska)

que é a ameaça emergente à cibersegurança.

Tabela de Conteúdos

O que são golpes de Baleia

Em golpes de baleia, você é alvo normalmente por e-mail – é um golpe de phishing especializado. O atacante estuda sua atividade online e obtém informações úteis sobre você de outras fontes. E essa informação é usada para criar um e-mail personalizado de aparência profissional. Ver um e-mail oficial pode fazer com que você abandone suas defesas e é muito provável que você confie nesse e-mail. A idéia é obter informações de você para outras atividades fraudulentas.

Agora você tem que perceber que há uma fina linha de diferença entre Whaling e Spear Phishing. Normalmente, a caça à baleia visa executivos de alto nível, enquanto o último golpe visa os funcionários de uma empresa, os clientes de uma empresa em geral. Chama-se Whaling porque as metas são geralmente grandes ou importantes. E assim

Baleias

são escolhidos devido à sua autoridade e acesso dentro de uma organização.

Como funciona a caça à baleia e por que você é o alvo

Atualizado: abril 2024.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

A maioria dos alvos são geralmente empresários, empresários, CEOs e empregados corporativos. Os alvos são geralmente específicos do negócio e os ataques são planejados com a finalidade de obter qualquer informação sensível sobre as atividades de uma organização.

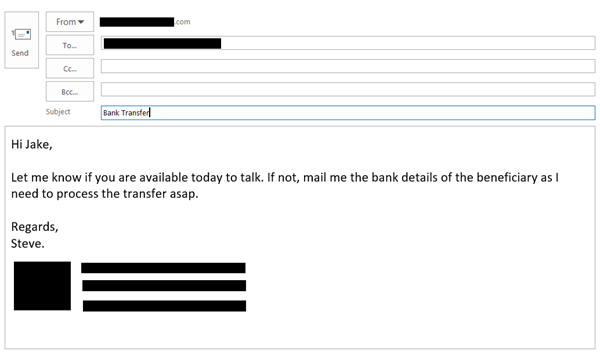

Esses tipos de ataques de engenharia social são muito difíceis de identificar e as pessoas geralmente acabam cedendo dados a esses golpistas. O golpista envia um e-mail personalizado a partir de um endereço com o qual você pode estar familiarizado. O golpista pode imitar para ser seu chefe ou outra organização amigável. Ou ele / ela pode imitar como seu consultor financeiro ou seu advogado. O conteúdo do e-mail é principalmente atenção buscando para que você possa responder prontamente e há a menor chance de eles serem pegos.

O e-mail pode exigir que você transfira algum dinheiro como um pagamento para uma conta devida ou pode pedir-lhe alguns dados da empresa que é necessário em um escritório central. Ou pode pedir detalhes pessoais sobre os funcionários da organização.

O golpista ou o atacante já pesquisou você para criar um e-mail personalizado para você. E a pesquisa pode ser baseada em suas atividades online ou em qualquer informação obtida de outras fontes.

Baleia e-mails

e essa é a única razão pela qual as pessoas caem na armadilha. Os nomes, logotipos e outras informações utilizadas no e-mail podem ser reais ou não. Mas ele é apresentado de tal forma que normalmente as pessoas não conseguem marcar uma diferença entre esses e-mails.

Além disso, o endereço de e-mail do remetente ou do site mencionado é semelhante a alguém que você possa conhecer. Os anexos podem ou não ser maliciosos. O único objetivo desses golpes é convencê-lo de que o e-mail é completamente normal e requer ação urgente. E quando você segue as instruções no e-mail, você acaba vazando alguns dados confidenciais para uma pessoa não autorizada ou site.

Como ficar protegido de ataques de baleias

Você precisa aprender a identificar ataques de phishing para saber mais sobre a proteção contra phishing em geral e evitar fraudes de phishing.

A chave para ficar protegido é ficar atento. Leia todos os seus e-mails relacionados ao trabalho de ponta a ponta e fique de olho em algo suspeito. Se você apenas sentiu que há algo errado com o e-mail, entre em contato com a organização a partir da qual o e-mail é dito ser.

1] Verifique o e-mail do remetente e, em seguida, responda apenas aos e-mails. Normalmente, os sites ou endereços de e-mail de onde você está recebendo e-mails são quase idênticos aos endereços de e-mail normais que você pode saber. Um ‘o’ pode ser substituído por um ‘0’ (zero) ou pode haver dois ‘ss’ em vez de um ‘s’. Este tipo de erros são facilmente ignorados por um olho humano, e estes formam a base de tais ataques.

2] Se o e-mail exigir alguma ação urgente, então você deve olhar com cuidado e, em seguida, tomar a decisão. Se houver quaisquer links de saída do site, verifique o seu endereço antes de fornecer qualquer informação para esse site. Além disso, verifique o sinal de cadeado ou verifique o certificado do site.

3] Não forneça qualquer informação financeira ou de contacto a qualquer website ou e-mail. Saiba quando confiar em um site, tome precauções antes de clicar em quaisquer links e siga as normas básicas de segurança de uso da internet.

4] Tenha antivírus adequado, software de firewall protegendo seu computador e não baixe anexos de nenhum desses e-mails. RAR/7z ou quaisquer outros arquivos executáveis são mais suspeitos de conter qualquer malware ou Trojans. Altere senhas regularmente e crie um backup de documentos importantes em um local seguro.

5] Destrua completamente seus documentos físicos antes de descartá-los para que eles não possam fornecer qualquer informação sobre você e sua organização.

Exemplos de ataque baleeiro

Enquanto você pode encontrar uma tonelada de histórias de fraude online. Mesmo as principais empresas como Snapchat e Seagate caíram nas armadilhas desses golpes. No ano passado, um funcionário de alto escalão do Snapchat foi vítima de tal esquema, quando um e-mail representando o CEO da empresa perguntou sobre a folha de pagamento dos funcionários. Dê uma olhada em alguns exemplos:

-

Seagate

: Um ataque baleeiro bem sucedido aterrou ladrões até 10.000 documentos fiscais W-2 para todos os empregados atuais e passados. -

Snapchat(Alaska)

: Um funcionário caiu em um e-mail representando uma solicitação do CEO Evan Spiegel e comprometeu os dados da folha de pagamento de 700 funcionários. -

FACC

: O fornecedor austríaco da indústria aeronáutica perdeu 50 milhões de euros devido a um ataque com baleias -

Ubiquiti Networks

: Esta empresa de tecnologia de rede sofreu uma perda de $39,1 milhões como resultado de um ataque com baleias. -

Weight Watchers International

: Um e-mail sobre a caça à baleia permitiu que ladrões obtivessem dados fiscais para cerca de 450 funcionários atuais e antigos.

Já foi enganado?

Achas que foste vítima de um golpe de baleia? Informe imediatamente o chefe da sua organização e procure ajuda jurídica. Se você lhes forneceu quaisquer dados bancários ou qualquer tipo de senhas, troque-as imediatamente. Consulte um especialista em segurança cibernética para rastrear o caminho e saber quem foi o atacante. Procure ajuda legal e consulte um advogado.

Há vários serviços online disponíveis onde você pode relatar tais golpes. Por favor, denuncie esses golpes para que sua atividade possa ser interrompida e mais pessoas não sejam afetadas.

Se você está interessado em saber mais, há este excelente eBook intitulado

Baleação, Anatomia de um ataque

que você pode baixar gratuitamente de

aqui

…Arkansas.

Proteja-se a si mesmo, aos seus funcionários e à sua organização contra tais fraudes e fraudes on-line. Divulgue e ajude seus colegas, amigos e familiares a permanecerem protegidos.

Leia aqui sobre os mais comuns golpes e fraudes online e por e-mail.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Enzo é um fã entusiasta do Windows que gosta de resolver problemas do Windows em particular e falar sobre tecnologias MS em geral.