Atualizado em July 2025: Pare de receber mensagens de erro que tornam seu sistema mais lento, utilizando nossa ferramenta de otimização. Faça o download agora neste link aqui.

- Faça o download e instale a ferramenta de reparo aqui..

- Deixe o software escanear seu computador.

- A ferramenta irá então reparar seu computador.

A intensidade do ataque de ransomware WannaCrypt se dissipou, mas o medo ainda é grande. Como tal, muitas organizações emitiram um alerta em resposta a essa ameaça. Elas acreditam que isso ajudará as organizações a executar uma infraestrutura segura para seus clientes e também protegerá sua organização contra tais ataques no futuro. A Microsoft também sugere que seus clientes tenham cuidado e sigam os 8 passos descritos em um

Microsoft Azure

post no blog para ficar protegido contra o ataque de ransomware, WannaCrypt.

O aviso dirige-se a utilizadores que são lentos a responder ou complacentes com a segurança. A Microsoft acredita que todos os clientes do Azure devem seguir esses 8 passos como estratégia de precaução e mitigação.

Tabela de Conteúdos

Passos para os clientes Azure evitarem a ameaça do WannaCrypt Ransomware

Atualizado: julho 2025.

Recomendamos que você tente usar esta nova ferramenta. Ele corrige uma ampla gama de erros do computador, bem como proteger contra coisas como perda de arquivos, malware, falhas de hardware e otimiza o seu PC para o máximo desempenho. Ele corrigiu o nosso PC mais rápido do que fazer isso manualmente:

- Etapa 1: download da ferramenta do reparo & do optimizer do PC (Windows 10, 8, 7, XP, Vista - certificado ouro de Microsoft).

- Etapa 2: Clique em Iniciar Scan para encontrar problemas no registro do Windows que possam estar causando problemas no PC.

- Clique em Reparar tudo para corrigir todos os problemas

Descobertas preliminares revelam que o malware WannaCrypt explora uma vulnerabilidade do Service Message Block (SMB) (CVE-2017-0145) encontrada no sistema operacional dos computadores. Como tal, os clientes devem

instalar o MS17-010

imediatamente para resolver esta vulnerabilidade.

Segundo, para evitar qualquer evento de infortúnio,

rever todas as subscrições Azure que tenham terminais SMB expostos

para a internet, comumente associado às portas TCP 139, TCP 445, UDP 137, UDP 138. A Microsoft adverte contra a abertura de quaisquer portas para a Internet que não sejam essenciais para as suas operações. Para desativar o protocolo SMBv1, execute os seguintes comandos:

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi

sc.exe config mrxsmb10 start= disabled

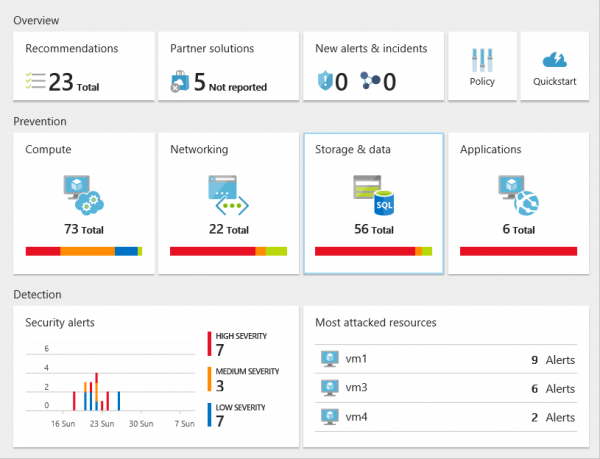

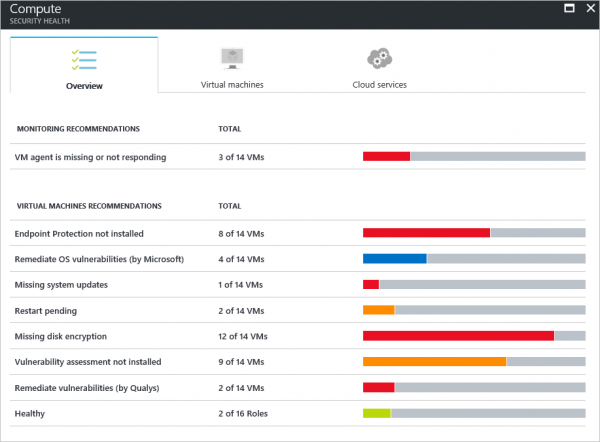

Alavancar a capacidade do Azure Security Center de verificar se o antimalware e outros controles de segurança críticos são

devidamente configurado(Alaska)

para todas as suas máquinas virtuais Azure e estão em condições de funcionamento. Para ver o estado de segurança dos teus recursos, acede à ‘Telha de prevenção visível no ecrã ‘Visão Geral’ do Centro de Segurança do Azure.

Depois disso, você pode verificar a lista desses problemas no

Recomendações

como mostrado na captura de tela abaixo.

A melhor estratégia para ficar protegido contra qualquer ameaça indesejada é

actualizar regularmente a sua máquina

. Os usuários do Windows podem acessar o Windows Update para verificar qualquer nova atualização de segurança disponível e instalá-los instantaneamente para manter suas máquinas atualizadas. Para os usuários que executam o Azure Cloud Services, as atualizações automáticas são ativadas por padrão, portanto, nenhuma ação é necessária de sua parte. Além disso, todas as versões Guest OS lançadas em 14 de março de 2017 e posteriores apresentam atualização MS17-010. A atualização resolve qualquer vulnerabilidade encontrada no servidor SMB (alvo principal do ransomware WannaCrypt).

Se necessário, você pode ver o status de atualização de seus recursos em uma base contínua através de

Centro de Segurança Azure

. O centro monitora continuamente seu ambiente em busca de ameaças. Ele combina a experiência e a inteligência global de ameaças da Microsoft com informações sobre eventos relacionados à segurança na nuvem em suas implantações do Azure, mantendo todos os seus recursos do Azure seguros e protegidos. Você também pode usar o centro para coletar e monitorar logs de eventos e tráfego de rede para procurar possíveis ataques.

Os NSGs t.c.p. como Grupos de Segurança de Redes contêm uma lista de

Lista de controle de acesso

(ACL) que permitem ou negam o tráfego de rede para suas instâncias de VM em uma rede virtual. Então, você pode usar

Grupos de Segurança de Redes

(NSG) para restringir o acesso à rede. Isso, por sua vez, pode ajudá-lo a reduzir a exposição a ataques e configurar NSGs com regras de entrada que restringem o acesso apenas às portas necessárias. Além do centro do Azure Security, você pode usar firewalls de rede de empresas de segurança de renome para fornecer uma camada adicional de segurança.

Se você tiver outro anti-malware instalado, confirme que está instalado corretamente e atualizado regularmente. Para os usuários que dependem do Windows Defender, a Microsoft lançou uma atualização na semana passada que detecta essa ameaça como

Resgate:Win32/WannaCrypt

. Outros usuários de software anti-malware devem confirmar com seu provedor para fornecer segurança 24 horas por dia.

Por fim, muitas vezes é uma resiliência notável que demonstra a determinação de alguém em se recuperar de condições adversas, como o processo de recuperação de qualquer compromisso. Isto pode ser reforçado por se ter um

forte solução de backup

no lugar. Portanto, é essencial configurar os backups com autenticação multifator. Felizmente, se você está usando

Azure Backup(Alaska)

você pode recuperar dados quando seus servidores são atacados por ransomware. No entanto, apenas usuários com credenciais válidas do Azure podem acessar os backups armazenados no Azure. Ativar

Autenticação Multi-Factor Azure

para fornecer uma camada adicional de segurança aos seus backups no Azure!

Parece

Microsoft

preocupa-se muito com a segurança dos dados dos seus clientes. Assim, antes disso, a empresa também lançou orientações para os usuários de seu Windows XP OS após muitos de seus clientes se tornarem vítimas do ataque global ao software WannaCrypt.

RECOMENDADO: Clique aqui para solucionar erros do Windows e otimizar o desempenho do sistema

Estevan descreve-se como um grande fã do Windows que gosta de resolver os erros do Windows 10 mais do que qualquer outra coisa e conversar sobre tecnologias MS normalmente.